Đến cảm biến di động cũng có thể trở thành công cụ tấn công lừa đảo

Sự phức tạp, tinh vi của các hình thức tấn công mạng luôn song hành với tình hình phát triển của thế giới internet. Mới đây, một nhóm chuyên gia bảo mật quốc tế đã phát hiện ra rằng, hacker đang dùng kỹ thuật mới và độc đáo để khởi động cuộc tấn công lừa đảo theo phương thức ít ai ngờ tới, đó là lạm dụng hệ thống cảm biến được tích hợp trong điện thoại thông minh làm công cụ hỗ trợ.

Lạm dụng cảm biến di động làm công cụ tấn công lừa đảo

Theo báo cáo của các chuyên gia bảo mật đến từ tổ chức an ninh mạng PhishLabs, những cuộc tấn công dạng này sẽ lạm dụng một tính năng có sẵn trong một số trình duyệt web phổ biến, cho phép xác định và thu thập thông tin về phương hướng và chuyển động của thiết bị. Nói cách khác, hình thức tấn công lừa đảo dạng này sẽ lạm dụng 2 loại cảm biến được tích hợp trên tất mọi chiếc điện thoại di động, máy tính bảng: Con quay hồi chuyển và gia tốc kế.

“Bằng cách kiểm tra sự hiện diện và trạng thái của các loại cảm biến điều khiển này, một trang web có thể xác định thông tin của thiết bị di động và đưa ra những phản hồi tương ứng”, báo cáo của PhishLabs cho biết.

Phương thức triển khai

Một cuộc tấn công dựa trên cảm biến di động điển hình sẽ bắt đầu bằng một tin nhắn văn bản giả mạo, thường là từ một tổ chức tài chính hoặc những thương hiệu uy tín. Kẻ tấn công sẽ đính kèm trong tin nhắn lừa đảo này một URL độc hại, và lừa nạn nhân nhấp vào liên kết này bằng những kỹ thuật xã hội điển hình.

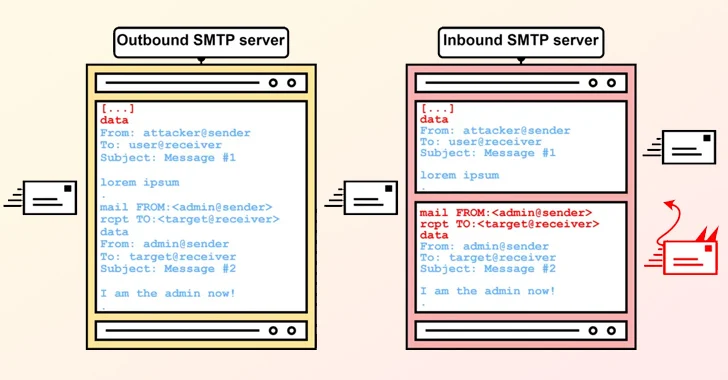

Thông thường, sau khi bấm vào liên kết độc hại, nạn nhân sẽ được chuyển hướng đến một website trống. Theo phản xạ, nạn nhân sẽ đóng tab chứa website trống và tiếp tục nhấp lại vào liên kết. Ở lần truy cập thứ 2 này, kết quả nhận được sẽ là phản hồi 404 từ máy chủ. Điều này cho thấy những kẻ tấn công đang tận dụng nhiều lớp biện pháp đối phó để không bị phát hiện.

Vậy các cảm biến di động đóng vai trò như thế nào? Các tác nhân độc hại sẽ sử dụng các cuộc gọi đến con quay hồi chuyển và gia tốc kế để xác định loại thiết bị mà nạn nhân đang sử dụng, thu thập một số thông tin liên quan, sau đó sử dụng dữ liệu thu được để triển khai phương án tấn công tối ưu nhất.

Nguồn Quantrimang