FBI cảnh báo về vấn đề LockerGoga và MegaCortex Ransomware

Cả LockerGoga và MegaCortex đều là những kẻ lây nhiễm ransomware nhắm vào doanh nghiệp bằng cách xâm nhập mạng và sau đó cố gắng mã hóa tất cả các thiết bị của mình.

Trong thông báo Flash của FBI được đánh dấu, FBI đang cảnh báo ngành công nghiệp tư nhân về hai trường hợp nhiễm ransomware và cách họ tấn công mạng.

“Kể từ tháng 1 năm 2019, ransomware LockerGoga đã nhắm mục tiêu vào các tập đoàn và tổ chức lớn ở Hoa Kỳ, Vương quốc Anh, Pháp, Na Uy và Hà Lan. (C2) cơ sở hạ tầng và nhắm mục tiêu tương tự như LockerGoga. “

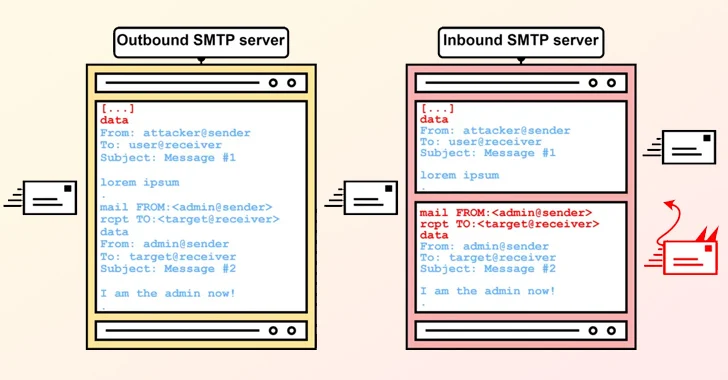

Khi một mạng bị xâm phạm, các tác nhân đe dọa sẽ cài đặt công cụ kiểm tra thâm nhập có tên Cobalt Strike. Công cụ này cho phép kẻ tấn công triển khai “đèn hiệu” trên thiết bị bị xâm nhập để “tạo vỏ, thực thi các tập lệnh PowerShell, thực hiện leo thang đặc quyền hoặc tạo ra một phiên mới để tạo trình nghe trên hệ thống nạn nhân.”

Khi một mạng bị xâm phạm, các tác nhân sẽ cư trú trên mạng trong nhiều tháng trước khi họ triển khai các trường hợp nhiễm ransomware LockerGoga hoặc MegaCortex.

Mặc dù FBI chưa cho biết những kẻ tấn công này đang làm gì trong giai đoạn này, nhưng các diễn viên có thể đang làm cạn kiệt dữ liệu, triển khai trojan đánh cắp thông tin và làm tổn hại thêm máy trạm và máy chủ.

Khi mạng đã được thu thập bất cứ thứ gì có giá trị, những kẻ tấn công sẽ triển khai các nhiễm trùng LockerGoga hoặc MegaCortex để chúng bắt đầu mã hóa các thiết bị trên mạng. Điều này sẽ tạo ra một nguồn doanh thu cuối cùng cho những kẻ tấn công.

Trong quá trình triển khai ransomware, FBI tuyên bố các tác nhân sẽ thực thi tệp bó kill.bat hoặc stop.bat chấm dứt các quy trình và dịch vụ liên quan đến chương trình bảo mật, vô hiệu hóa các tính năng quét của Windows Defender và vô hiệu hóa các dịch vụ liên quan đến bảo mật.

Các tác nhân đe dọa cũng sẽ sử dụng nhiều LOLBins và phần mềm hợp pháp như 7-Zip, tập lệnh PowerShell, wmic, nslookup, adfind.exe, mstds.exe, Mimikatz, Ntsdutil.exe và massscan.exe.

Thật không may, cả hai trường hợp nhiễm ransomware này đều sử dụng thuật toán mã hóa an toàn, điều đó có nghĩa là không thể giải mã chúng miễn phí.

Khuyến nghị giảm thiểu của FBI

Giảm thiểu quan trọng nhất do FBI cung cấp là đảm bảo bạn “sao lưu dữ liệu thường xuyên, giữ các bản sao lưu ngoại tuyến và xác minh tính toàn vẹn của quá trình sao lưu”.

Bằng cách có một bản sao lưu hoạt động và được xác minh, đặc biệt là các bản sao lưu ngoại tuyến, ransomware không phải là mối đe dọa vì bạn luôn có thể khôi phục dữ liệu của mình.

Các biện pháp giảm thiểu khác được FBI đề xuất bao gồm:

- Đảm bảo rằng tất cả các phần mềm và hệ điều hành đã cài đặt được cập nhật. Điều này giúp ngăn chặn các lỗ hổng bị khai thác bởi những kẻ tấn công.

- Cho phép xác thực hai yếu tố và mật khẩu mạnh để chặn các cuộc tấn công lừa đảo, thông tin đăng nhập bị đánh cắp hoặc các thỏa hiệp đăng nhập khác.

- Vì các máy chủ từ xa được phơi bày công khai là cách phổ biến để những kẻ tấn công lần đầu tiên truy cập vào mạng, các doanh nghiệp nên kiểm tra nhật ký cho tất cả các giao thức kết nối từ xa.

- Kiểm toán việc tạo tài khoản mới.

- Quét các cổng mở hoặc nghe trên mạng và chặn chúng không thể truy cập được.

- Vô hiệu hóa SMBv1 vì có nhiều lỗ hổng và điểm yếu tồn tại trong giao thức.

- Giám sát các thay đổi nhóm Active Directory và nhóm quản trị viên của người dùng đối với người dùng trái phép.

- Đảm bảo bạn đang sử dụng PowerShell cập nhật nhất và gỡ cài đặt mọi phiên bản cũ hơn.

- “Kích hoạt tính năng ghi nhật ký và giám sát PowerShell cho các lệnh bất thường, đặc biệt là thực thi PowerShell được mã hóa Base64”

Bài hướng dẫn này đủ để áp dụng cho tất cả các trường hợp nhiễm ransomware và nên được tuân theo bởi tất cả các tổ chức và thậm chí là người tiêu dùng.

Nguồn BleepingComputer