Hai triệu người dùng Android bị nhiễm mã độc từ Cửa hàng Google Play

Ban đầu được cho là 600.000 người dùng, số người dùng Android đã nhầm lẫn tải xuống và cài đặt phần mềm độc hại trên thiết bị của họ ngay từ Cửa hàng Google Play đã lên đến 2 triệu.

Theo các nhà nghiên cứu bảo mật từ Check Point, khoảng 2 triệu người dùng Android là nạn nhân phần mềm độc hại ẩn trong hơn 40 ứng dụng hướng dẫn đi cùng giả mạo cho các trò chơi di động phổ biến như Pokémon Go và FIFA Mobile trên Cửa hàng Google Play chính thức.

Được các nhà nghiên cứu của Check Point gọi là FalseGuide, phần mềm độc hại này tạo ra một “botnet im lặng trong số các thiết bị bị lây nhiễm” để cung cấp các phần mềm quảng cáo trên điện thoại di động giả mạo và tạo ra doanh thu quảng cáo cho bọn tội phạm trực tuyến.

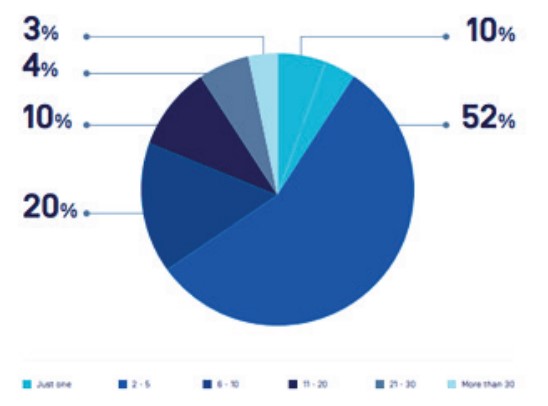

Gần 2 triệu người dùng Android bị nhiễm!

Mặc dù ban đầu, người ta tin rằng phiên bản cũ của FalseGuide đã được tải lên Google Play vào tháng 2 và tiến tới hơn 600.000 thiết bị trong vòng hai tháng, các nhà nghiên cứu tiếp tục phân tích sâu hơn các ứng dụng bị nhiễm mã độc kể từ tháng 11 năm 2016.

Các nhà nghiên cứu của Check Point đã biết được rằng cuộc tấn công FalseGuide rộng lớn hơn nhiều so với ban đầu, “các nhà nghiên cứu của Check Point đã viết trong một bài viết trên blog của họ.

“Các ứng dụng đã được tải lên cửa hàng ứng dụng (Cửa hàng Google Play) vào đầu tháng 11 năm 2016, có nghĩa là họ đã ẩn thành công trong 5 tháng, tích lũy số lượt tải xuống đáng kinh ngạc.”

Kết nối với FalseGuide của Nga

Các nhà nghiên cứu của Check Point phát hiện ra 5 ứng dụng bổ sung có chứa phần mềm giả mạo FalseGuide trên Cửa hàng Google Play, được phát triển bởi “Anatoly Khmelenko” (dịch từ Russian Анатолий Хмеленко).

Ngoài ra, loạt ứng dụng độc hại đầu tiên được đệ trình dưới tên Nga của hai nhà phát triển giả, Sergei Vernik và Nikolai Zalupkin, cho biết phần mềm độc hại có nguồn gốc Nga.

FalseGuide cố gắng biến các thiết bị bị lây nhiễm thành một mạng botnet có thể cho phép nhà điều hành kiểm soát thiết bị mà không có kiến thức về chủ sở hữu thiết bị.

Đây là cách FalseGuide Works:

Android-malware

Trong khi tải xuống điện thoại của nạn nhân, FalseGuide yêu cầu quyền quản trị đối với thiết bị để tránh bị người dùng xóa.

Phần mềm độc hại này tự đăng ký với Firebase Cloud Messaging – một dịch vụ nhắn tin nền tảng cho phép các nhà phát triển ứng dụng gửi tin nhắn và thông báo.

Sau khi đăng ký dịch vụ này, FalseGuide có thể cho phép kẻ tấn công gửi tin nhắn có chứa các liên kết tới phần mềm độc hại bổ sung và cài đặt chúng vào thiết bị bị nhiễm bệnh, cho phép kẻ tấn công hiển thị các quảng cáo popup không hợp lệ ngoài ngữ cảnh và tạo ra doanh thu.

Tùy thuộc vào mục tiêu của họ, kẻ tấn công cũng có thể tiêm mã nguy hiểm vào thiết bị bị nhiễm để root nó, tấn công DDoS (Distributed Denial of Service), hoặc thậm chí xâm nhập vào các mạng riêng.

Google gỡ bỏ các Ứng dụng ẩn phần mềm độc hại nhưng bạn đã làm sạch?

Check Point đã cung cấp một danh sách đầy đủ các ứng dụng độc hại ẩn FalseGuide, được đặt làm hướng dẫn cho FIFA Mobile, trường hợp hình sự, Super Mario, Subway Surfers, Pokemon Go, Lego Nexo Knights, Thành phố của tôi Lego City, Ninjago Turning, Rolling Sky, Amaz3ing Spider -Man, Drift Zone 2, Dream League Soccer, và nhiều hơn nữa.

Các nhà nghiên cứu của Check Point đã thông báo cho Google về FalseGuide vào tháng 2, sau đó công ty âm thầm xóa ứng dụng phần mềm độc hại khỏi Cửa hàng Play.

Tuy nhiên, mặc dù bị gỡ bỏ, các ứng dụng độc hại có thể vẫn hoạt động trên một số thiết bị, khiến người dùng Android phải đối mặt với các cuộc tấn công trên mạng.

Checkpoint cho biết “Các botnet di động đang có xu hướng phát triển từ đầu năm ngoái, đang ngày càng phát triển cả về tinh vi và khả năng tiếp cận”. “Loại phần mềm độc hại này quản lý để thâm nhập vào Google Play do tính chất không độc hại của thành phần đầu tiên, chỉ tải xuống mã gây hại thực sự.”

Làm thế nào để tự bảo vệ chống lại những phần mềm độc hại đó

Có những biện pháp bảo vệ tiêu chuẩn bạn cần làm theo để vẫn không bị ảnh hưởng:

Luôn tải xuống các ứng dụng từ các nhà phát triển đáng tin cậy và được xác minh và dính vào các nguồn đáng tin cậy, như Cửa hàng Google Play và Apple App Store.

Luôn xác minh quyền của ứng dụng trước khi cài đặt ứng dụng. Nếu bất kỳ ứng dụng nào yêu cầu nhiều hơn ý nghĩa của nó, chỉ cần không cài đặt nó.

Giữ một ứng dụng chống vi-rút tốt trên thiết bị của bạn có thể phát hiện và chặn phần mềm độc hại đó trước khi nó có thể lây nhiễm sang thiết bị của bạn. Luôn luôn giữ cho ứng dụng được cập nhật.

Không tải xuống ứng dụng từ nguồn của bên thứ ba. Mặc dù trong trường hợp này, ứng dụng đang được phân phối qua Cửa hàng Play chính thức, phần lớn các phần mềm độc hại đó được phân phối qua các cửa hàng ứng dụng không đáng tin cậy của bên thứ ba.

Tránh các điểm nóng không xác định và không an toàn Wi-Fi và Giữ Wi-Fi tắt khi không sử dụng.

Hãy cẩn thận với các ứng dụng bạn cung cấp cho các quyền quản trị. Quyền quản trị rất mạnh và có thể cung cấp cho ứng dụng toàn quyền kiểm soát thiết bị của bạn.

Không bao giờ nhấp vào liên kết trong SMS hoặc MMS được gửi đến điện thoại di động của bạn. Ngay cả khi email có vẻ hợp pháp, hãy trực tiếp vào trang web xuất xứ và xác minh bất kỳ bản cập nhật có thể nào.

Theo: Thehackernews