Chi tiết về lỗ hổng Intel AMT cho phép tin tặc tấn công máy tính từ xa

Intel gần đây đã thông báo về một lỗ hổng vượt quyền ảnh hưởng trong tính năng quản lý của Intel Server chipset. Nếu lỗ hổng bị khai thác, tin tặc có thể toàn quyền kiểm soát máy tính, laptop, máy chủ từ xa.

Lỗ hổng CVE-2017-5689, ảnh hưởng trong công nghệ quản trị từ xa của Intel bao gồm Active Management Technology (ATM), Intel Standard Manageability (ISM), và Intel Small Business Technology (SBT) phiên bản từ 6 đến 11.6. Lỗ hổng lần đầu được phát hiện bởi Maksim Malyutin, một thành viên của nhóm nghiên cứu Embedi vào tháng 2.

Chi tiết kĩ thuật về lỗ hổng cho thấy tin tặc từ xa có thể chiếm kiểm soát máy tính sử dụng Intel Chipset thông qua việc gửi một chuỗi sang thực rỗng.

Để hiểu rõ về lỗ hổng, bài viết sẽ giải thích về:

- Công nghệ Intel ATM là gì?

- Lỗ hổng Intel AMT nằm trong tính năng nào?

- Tin tặc có thể khai thác lỗ hổng như thế nào?

Công nghệ Intel AMT là gì?

Các chip Intel sử dụng một công nghệ nhúng có tên Intel Active Management Technology (AMT), nâng cao khả năng của quản trị viên, cho phép quản lý và sửa chữa máy tính, máy trạm và máy chủ từ xa. Sử dụng một bảng điều khiển dưới dạng website, truy cập qua cổng 16992 và 16993, quản trị viên có thể truy cập vào hệ thống từ xa. Giao diện web của Intel AMT hoạt động ngay cả khi hệ thống đã tắt, chỉ cần thiết bị vẫn còn kết nối điện và kết nối mạng, vì nó hoạt động độc lập với hệ điều hành.

Lỗ hổng Intel AMT?

Để bảo vệ giao diện web Intel AMT từ những ngươi dùng không có quyền, Intel sử dụng HTTP Digest và xác thực Kerberos. Lỗ hổng vượt quyền nằm trong cách giao diện web Intel AMT xử lý xác thực thông qua giao thức HTTP Digest.

Trước khi đi vào chi tiết về cách khai thác lỗ hổng, ta cần tìm hiểu về xác thực Digest. Xác thực Digest hoạt động như sau;

- Client gửi request để bắt đầu đăng nhập và máy chủ trả về một chuỗi giá trị duy nhất (nonce), phương thức HTTP và đường dẫn URI.

- Tiếp sau đó, người dùng được thông báo nhập tên đăng nhập và mật khẩu.

- Client gửi một chuỗi mã hóa (user_response) tới máy chủ. Chuỗi mã hóa được tạo ra bởi một hàm băm giá trị tên đăng nhập, mật khẩu, giá trị nonce, phương thức HTTP và đường dẫn URI.

- Server cũng tính toán một chuỗi mã hóa tương tự (computed_response) thông qua tên tài khoản và mật khẩu trong cơ sở dữ liệu.

- Server so sánh hai chuỗi thông qua hàm strncmp() và nếu hai chuỗi giống nhau sẽ cho phép người dùng đăng nhập vào giao diện web Intel AMT.

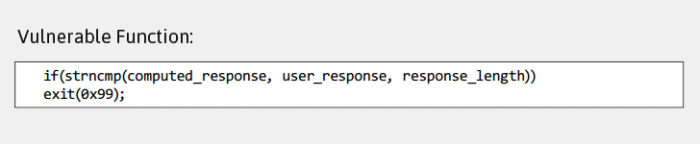

Lỗ hổng Intel AMT thực chất nằm trong hàm strncmp() mà server sử dụng để so sánh hai chuỗi mã hóa.

Cú pháp:

strncmp(string_1, string_2, length)

tham số length định nghĩa số kí tự được so sánh

strncmp() là một hàm so sánh trả về giá trị số âm, 0 hoặc dương phụ thuộc vào chuỗi kí tự string_1 lớn hơn hay nhỏ hơn chuỗi kí tự string_2, và nếu chúng bằng nhau sẽ trả về 0.

Hàm chứa lỗ hổng:

Để xác thực thành công, biến user_response cần phải giống biến computed_response và hàm strncmp() trả về giá trị 0. Nhưng phần code xử lý xác thực đã sử dụng nhầm tham số response_length – lập trình viên đã sử dụng độ dài của biến user_response thay vì biến computed_response .

Các khai thác lỗ hổng Intel AMT?

Để khai thác lỗ hổng trong giao diện web Intel AMT, toàn bộ những gì tin tặc cần làm là gửi một chuỗi (null) vào trường user_response đến server. Hàm xử lý sẽ không hề so sánh hai chuỗi mã hóa và cho phép người dùng đăng nhập vào hệ thống. Tin tặc có thể sử dụng tính năng Keyboard Video Mouse (KVM) của Intel AMT để kiểm soát toàn bộ hệ thống từ xa.

CÀI ĐẶT CẬP NHẬT FIRMWARE NGAY !

Lỗ hổng năm trong hệ thống quản lý của Intel AMT, ISM, và SBT phiên bản 6.x, 7.x, 8.x 9.x, 10.x, 11.0, 11.5, và 11.6. Tuy nhiên, phiên bản trước 6 và sau 11.6 không bị ảnh hưởng. Intel đánh giá lỗ hổng cực kì nguy hiểm và đã phát hành một bản firmware mới, hướng dẫn phát hiện nếu bất kí máy trạm nào đang sử dụng AMT, ISM, và SBT.

Người dùng Intel được khuyến cáo cài đặt firmware mới nhất ngay lập tức. Một công cụ có sẵn trên Github cũng giúp người dùng vô hiệu hóa tính năng Intel AMT trên hệ điều hành Windows.

Trích nguồn www.securitydaily.net