Lỗ hổng thẻ SIM có thể khiến hơn 1 tỷ người dùng di động bị theo dõi trên toàn cầu

Các nhà nghiên cứu tại công ty bảo mật AdaptiveMobile Security vừa tung ra một bản báo cáo về một lỗ hổng mới tên “Simjacker” cho phép kẻ xấu lợi dụng thẻ SIM trên điện thoại của bạn để theo dõi chính bạn.

Lỗ hổng mới tên “Simjacker” cho phép kẻ xấu lợi dụng thẻ SIM trên điện thoại của bạn để theo dõi chính bạn.

Theo PhoneArena, nhiều mẫu điện thoại di động của nhiều hãng sản xuất trên thị trường có thể bị lợi dụng bởi lỗ hổng Simjacker; ước tính có hơn 1 tỷ thiết bị đã bị ảnh hưởng trên toàn cầu. AdaptiveMobile Security cho biết họ tin rằng lỗ hổng này được phát triển bởi một công ty tư nhân làm việc với các chính phủ để theo dõi vị trí của các cá nhân trên thế giới. Lỗ hổng này con cho phép kẻ xấu thu thập số IMEI đặc trưng của mỗi điện thoại.

Một số thẻ SIM được hỗ trợ bởi các nhà mạng GSM có chứa một thứ gọi là trình duyệt S@T nằm trong SIM Application Toolkit. Khi S@T được dùng để khởi chạy các trình duyệt (như các trình duyệt WAP có trên các feature phone ngày trước), Simjacker sẽ gửi một tin nhắn SMS nhị phân đến trình duyệt với các hướng dẫn để nó thu thập dữ liệu vị trí và số IMEI, sau đó gửi thông tin thu được đến một “thiết bị đồng phạm” cũng bằng tin nhắn SMS nhị phân.

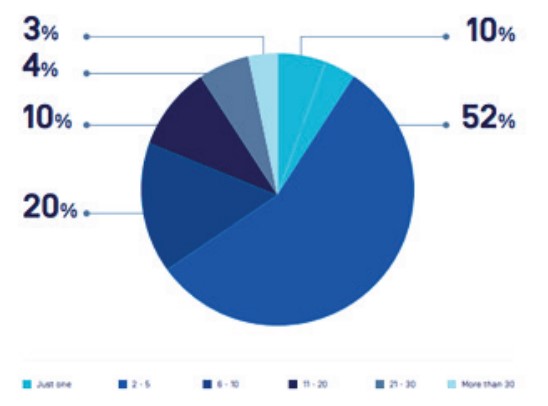

Bởi các smartphone ngày nay sử dụng trình duyệt HTML, trình duyệt S@T trở nên thừa thãi. Dù vậy, AdaptiveMobile Security khám phá ra rằng các nhà mạng tại 30 quốc gia với hơn 1 tỷ người dùng di động vẫn đang kích hoạt công nghệ S@T. Có lẽ con số các thiết bị bị ảnh hưởng sẽ thấp hơn, bởi nhiều nhà mạng hiện không còn sử dụng thẻ SIM được trang bị công nghệ trình duyệt S@T nữa.

Một số số điện thoại đã bị theo dõi hàng trăm lần chỉ trong vòng 1 tuần

Bản báo cáo của AdaptiveMobile Security chỉ ra rằng nhiều cá nhân đang bị theo dõi hàng ngày bởi Simjacker; cá biệt có những số điện thoại bị theo dõi hàng trăm lần trong khoảng thời gian 7 ngày. Quy trình theo dõi một thiết bị có lỗ hổng đòi hỏi phải có một modem GSM giá rẻ để gửi tin nhắn đến thẻ SIM chứa công nghệ trình duyệt S@T. Sử dụng SMS nhị phân, vốn không giống như tin nhắn văn bản thông thường, các điện thoại có thể được hướng dẫn thu thập thông tin và chuyển nó cho một kẻ xấu đứng sau vụ việc. Bản báo cáo nhấn mạnh: “Trong quá trình tấn công, người dùng hoàn toàn không biết rằng họ đang bị tấn công, rằng thông tin của họ đã bị trích xuất và chuyển đi thành công”.

Và các hoạt động giám sát thông qua Simjacker hiện đã được mở rộng để “thực hiện nhiều loại hình tấn công khác nhằm vào các cá nhân và các nhà mạng, như lừa đảo, gọi spam, gây rò rỉ thông tin, từ chối dịch vụ, và gián điệp”. Điều tích cực duy nhất về kiểu tấn công này là nó dựa vào công nghệ cũ, trên lý thuyết đã bị loại bỏ. Nhưng cho đến khi công nghệ S@T hoàn toàn bị xóa sổ khỏi mọi thẻ SIM, Simjacker vẫn là một hiểm họa. Và theo giám đốc công nghệ Cathal Mc Daid của AdaptiveMobile Security, “hiện nay khi lỗ hổng đã được phát hiện, có thể chắc chắn tác giả lỗ hổng và những kẻ xấu khác sẽ tìm cách biến hóa kiểu tấn công này sang các lĩnh vực khác”.

Hiệp hội GSM cho biết họ đã biết đến lỗ hổng Simjacker và sẽ hợp tác với các nhà nghiên cứu và với ngành công nghiệp di động để tìm hiểu xem những thẻ SIM nào bị ảnh hưởng, và làm cách nào để chặn không cho những tin nhắn độc hại kia được gửi đi.

Nguồn vnreview.vn