Các nhà nghiên cứu trình diễn cách hack bất kỳ tài khoản TikTok nào bằng cách gửi tin nhắn SMS

TikTok, ứng dụng được tải xuống nhiều thứ 3 trong năm 2019, đang bị kiểm tra gắt gao về quyền riêng tư của người dùng, kiểm duyệt nội dung gây tranh cãi về chính trị và trên cơ sở an ninh quốc gia, nhưng vẫn chưa hết, vì vấn đề bảo mật của hàng tỷ người dùng TikTok hiện đang bị nghi ngờ.

Ứng dụng chia sẻ video lan truyền nổi tiếng của Trung Quốc chứa các lỗ hổng nguy hiểm tiềm tàng có thể cho phép kẻ tấn công từ xa chiếm quyền điều khiển bất kỳ tài khoản người dùng nào chỉ bằng cách biết số điện thoại di động của các nạn nhân bị nhắm mục tiêu.

Trong một báo cáo được chia sẻ riêng với chúng tôi, các nhà nghiên cứu an ninh mạng tại Check Point tiết lộ rằng việc xâu chuỗi nhiều lỗ hổng cho phép họ thực thi mã độc từ xa và thực hiện các hành động không mong muốn thay cho nạn nhân mà không có sự đồng ý của họ.

Các lỗ hổng được báo cáo bao gồm các vấn đề nghiêm trọng thấp như giả mạo liên kết SMS, chuyển hướng mở và kịch bản chéo trang (XSS) mà khi kết hợp có thể cho phép kẻ tấn công từ xa thực hiện các cuộc tấn công tác động cao, bao gồm:

- Xóa mọi video khỏi hồ sơ TikTok của nạn nhân.

- Tải video trái phép lên hồ sơ TikTok của nạn nhân.

- Đặt video “ẩn” riêng tư thành công khai.

- Tiết lộ thông tin cá nhân được lưu trên tài khoản, như địa chỉ và email riêng tư.

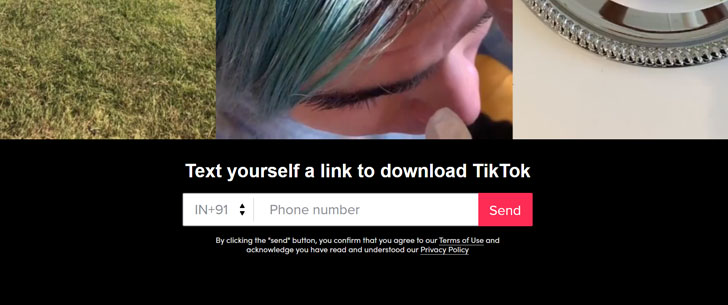

Cuộc tấn công tận dụng một hệ thống SMS không an toàn mà TikTok cung cấp trên trang web của mình để cho phép người dùng gửi tin nhắn đến số điện thoại của họ bằng liên kết để tải xuống ứng dụng chia sẻ video.

Theo các nhà nghiên cứu, kẻ tấn công có thể gửi tin nhắn SMS đến bất kỳ số điện thoại nào thay mặt TikTok với URL tải xuống được sửa đổi đến một trang độc hại được thiết kế để thực thi mã trên thiết bị được nhắm mục tiêu với ứng dụng TikTok đã được cài đặt.

Khi được kết hợp với các sự cố chuyển hướng mở và kịch bản chéo trang, cuộc tấn công có thể cho phép tin tặc thực thi mã JavaScript thay cho nạn nhân ngay khi họ nhấp vào liên kết được gửi bởi máy chủ TikTok qua SMS, như được hiển thị trong phần Kiểm tra trình diễn video được chia sẻ với chúng tôi.

Kỹ thuật này thường được gọi là tấn công giả mạo yêu cầu chéo trang, trong đó những kẻ tấn công lừa người dùng xác thực để thực hiện một hành động không mong muốn.

“Với việc thiếu cơ chế giả mạo yêu cầu chống trang web chéo, chúng tôi nhận ra rằng chúng tôi có thể thực thi mã JavaScript và thực hiện các hành động thay cho nạn nhân, mà không cần sự đồng ý của anh ấy”, các nhà nghiên cứu cho biết trong một bài đăng trên blog hôm nay.

Check Point có trách nhiệm báo cáo các lỗ hổng này cho ByteDance, nhà phát triển TikTok, vào cuối tháng 11 năm 2019, người sau đó đã phát hành một phiên bản vá của ứng dụng di động trong vòng một tháng để bảo vệ người dùng khỏi tin tặc.

Nếu bạn không chạy phiên bản TikTok mới nhất có sẵn trên các cửa hàng ứng dụng chính thức cho Android và iOS, bạn nên cập nhật nó càng sớm càng tốt.

Nguồn The Hacker News