Chính phủ Hoa Kỳ Cảnh báo về các cuộc tấn công mạng của Iran có thể xảy ra

Christopher C. Krebs, Giám đốc Cơ quan An ninh Cơ sở hạ tầng và An ninh mạng đã đưa ra cảnh báo về một làn sóng tấn công mạng mới tiềm tàng của Iran nhắm vào tài sản của Hoa Kỳ sau khi Thiếu tướng Qassim Suleimani bị giết bởi một cuộc không kích của Hoa Kỳ tại sân bay Baghdad ở Iraq.

“Đưa ra những phát triển gần đây, tái lập tuyên bố của chúng tôi từ mùa hè,” Krebs nói trong một cảnh báo hiếm hoi trên Twitter.

“Điểm mấu chốt: thời gian để cải thiện các TTP của Iran và chú ý đến các hệ thống quan trọng của bạn, đặc biệt là ICS,” ông nói thêm. “Hãy chắc chắn rằng bạn cũng đang xem truy cập của bên thứ ba!”

“Bộ An ninh Nội địa sẵn sàng đối đầu và chống lại bất kỳ và tất cả các mối đe dọa đối với quê hương của chúng tôi”, Bộ trưởng Quyền Chad F. Wolf cũng nói hôm nay trong một tuyên bố.

“Mặc dù hiện tại không có mối đe dọa cụ thể, đáng tin cậy nào đối với quê hương của chúng tôi, nhưng DHS vẫn tiếp tục theo dõi tình hình và làm việc với các đối tác Liên bang, Tiểu bang và địa phương của chúng tôi để đảm bảo an toàn cho mọi người Mỹ.”

Đưa ra những phát triển gần đây, làm lại tuyên bố của chúng tôi từ mùa hè.

Điểm mấu chốt: thời gian để theo dõi các TTP của Iran và chú ý đến các hệ thống quan trọng của bạn, đặc biệt là ICS. Hãy chắc chắn rằng bạn cũng đang xem truy cập của bên thứ ba! https://t.co/4G1P0WvjhS

– Chris Krebs (@CISAKrebs)

Tuyên bố về các cuộc tấn công gạt nước dữ liệu tháng 6 năm 2019

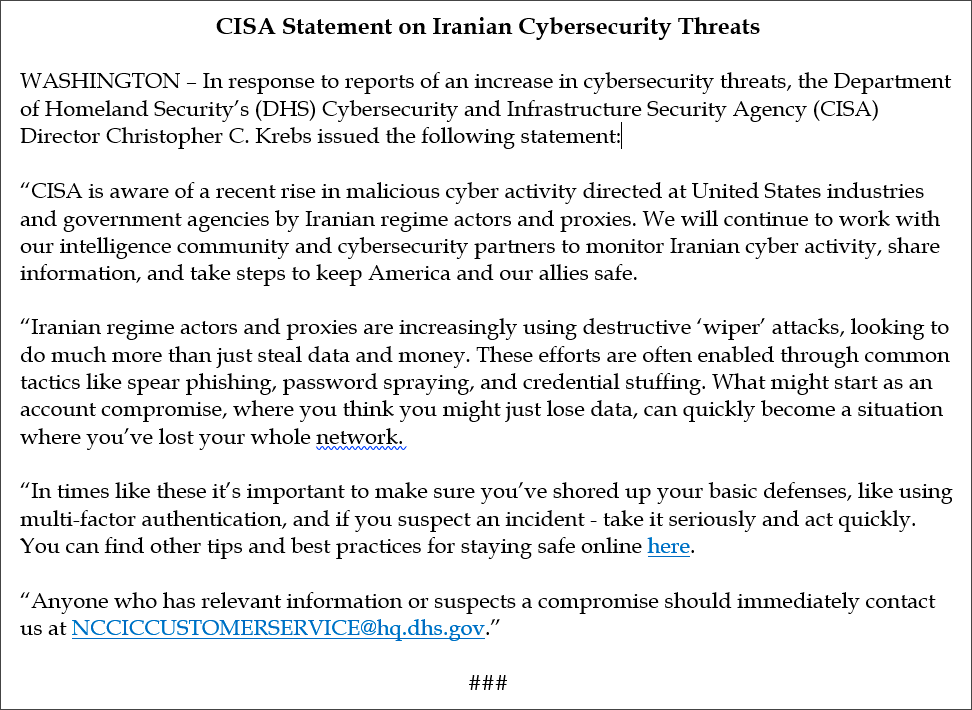

CISA cũng cảnh báo vào tháng 6 năm 2019 về sự gia tăng các cuộc tấn công mạng sử dụng các công cụ gạt nước phá hoại nhắm vào các ngành công nghiệp và cơ quan chính phủ Hoa Kỳ bởi các diễn viên hoặc proxy của Iran.

Theo tuyên bố hồi tháng 6 của Krebs về các mối đe dọa an ninh mạng của Iran cũng được công bố trên Twitter, các cuộc tấn công này được thực hiện bằng các chiến thuật phổ biến như nhồi thông tin xác thực, lừa đảo giáo và phun mật khẩu.

“Những gì có thể bắt đầu như một sự thỏa hiệp tài khoản, nơi bạn nghĩ rằng bạn có thể bị mất dữ liệu, có thể nhanh chóng trở thành một tình huống khiến bạn mất toàn bộ mạng của mình”, Giám đốc của CISA nói.

Mặc dù tuyên bố của Krebs không chỉ ra bất kỳ cuộc tấn công cụ thể nào, các cuộc tấn công trước đó sử dụng phần mềm độc hại gạt nước cho thấy mức độ thiệt hại mà chúng có thể dẫn đến:

- Năm 2012, Shamoon đã được sử dụng như một cuộc biểu tình chính trị chống lại Ả Rập Saudi, dẫn đến việc phá hủy dữ liệu trên hơn 30.000 máy tính.

- Năm 2017, cần gạt nước NotPetya đã sử dụng khai thác EternalBlue để lây nhiễm các hệ thống dễ bị tấn công.

- Một lần nữa vào năm 2017, một người gạt nước dữ liệu chống Israel và ủng hộ Palestine khác có tên IsraBye giả vờ là ransomware.

- Năm 2018, một vụ hack ngân hàng SWIFT đã sử dụng cần gạt nước KillDisk để phá hủy dữ liệu và triệt phá khoảng 9.000 máy tính và 500 máy chủ để đánh lừa các nhóm bảo mật trong khi tin tặc đã quét khoảng 10 triệu đô la.

- Cũng trong năm 2018, một chiếc gạt nước khác có tên Olympic Kẻ hủy diệt đã được sử dụng để tấn công các hệ thống máy tính của Thế vận hội mùa đông Pyeongchang 2018.

Tối nay, việc loại bỏ Qasem Soleimani có thể mang lại sự trả thù từ Iran, đặc biệt là từ Lực lượng Bảo vệ Cách mạng. Xin nhắc lại ở đây là một vài hoạt động trên mạng do Iran thực hiện trước đây: Shamoon, Ababil, SamSam và nhiều hoạt động khác. Xem nhật ký của bạn.

— Omri Segev Moyal (@GelosSnake)

Krebs đã đề xuất các bản tin CISA sau đây cho những người muốn tìm hiểu thêm về cách bảo vệ hiệu quả trước các cuộc tấn công như vậy:

- Các cuộc tấn công của Brute Force được thực hiện bởi các diễn viên mạng

- Tránh các cuộc tấn công kỹ thuật xã hội và lừa đảo

- Bảo vệ chống lại Ransomware

- Phục hồi từ Virus, Worms và Trojan Horse

Đối với những người chỉ quan tâm đến cách tốt nhất để chống lại cuộc tấn công của phần mềm độc hại, có một bản sao lưu tất cả dữ liệu là cách tốt nhất để sao lưu và chạy giống như trong trường hợp bị nhiễm ransomware.

Với một bản sao lưu an toàn và an toàn, ngay cả khi kẻ tấn công có thể truy cập vào mạng hoặc máy tính của bạn và xóa sạch dữ liệu, bạn có thể khôi phục tất cả dữ liệu một cách đơn giản và nhanh chóng.

Chúng tôi lo ngại rằng các nỗ lực của các tác nhân Iran để có quyền truy cập vào các nhà cung cấp phần mềm hệ thống kiểm soát công nghiệp có thể được tận dụng để có được quyền truy cập rộng rãi vào cơ sở hạ tầng quan trọng. Trong quá khứ, phá vỡ chuỗi cung ứng là phương tiện để triển khai phần mềm độc hại phá hoại của các diễn viên Nga và Bắc Triều Tiên. ”

“Chúng tôi đã chứng kiến những nỗ lực làm mất thông tin của Iran bởi các mạng lưới này xung quanh cuộc đình công đêm qua và Mỹ nên kỳ vọng rằng những nỗ lực ảnh hưởng của Iran xung quanh Mỹ sẽ tăng lên trong những ngày tới hoặc vài tuần tới khi sự phát triển chính trị phát triển”, Lee Foster, Phân tích hoạt động thông tin tình báo FireEye Quản lý cấp cao, cũng giải thích.

Nguồn BleepingComputer