Hacker đánh cắp thẻ tín dụng thông qua metadata của hình ảnh

Một trong những chiến dịch tấn công sáng tạo nhất, các nhóm tội phạm mạng đang che giấu mã độc trong metadata của hình ảnh để đánh cắp thông tin thẻ thanh toán của khách truy cập trên các trang web bị tấn công.

“Chúng tôi đã tìm thấy mã skimming ẩn trong metadata của một tệp hình ảnh (một dạng của steganography) được ‘lén lút’ tải xuống bởi các cửa hàng trực tuyến bị xâm nhập,” các nhà nghiên cứu của Malwarebytes cho biết vào tuần trước.

“Chương trình này sẽ không hoàn thành nếu không có một biến thể thú vị khác trích xuất các thông tin thẻ tín dụng bị đánh cắp. Một lần nữa, bọn tội phạm đã sử dụng cách ngụy trang của một tệp hình ảnh để thu thập chiến lợi phẩm của chúng.”

Các chiến thuật tấn công được biết đến rộng rãi như web skimming hoặc Magecart attack, là công cụ cho các hacker tìm cách để tiêm các tập lệnh JavaScript vào các bucket lữu trữ dữ liệu AWS S3 bị cấu hình sai, à khai thác chính sách bảo mật nội dung để truyền dữ liệu đến tài khoản Google Analytics dưới sự kiểm soát của họ.

Sử dụng Steganography để ẩn mã Skimmer trong EXIF

Với sự tăng lên nhanh chóng của mua sắm trực tuyến, các cuộc tấn công này thường hoạt động bằng cách chèn mã độc vào một trang web bị xâm nhập, lén lút thu hoạch và gửi dữ liệu do người dùng nhập tới máy chủ của tội phạm mạng, do đó cho phép chúng truy cập vào thông tin thanh toán của người mua hàng.

Trong chiến dịch này, công ty an ninh mạng đã phát hiện ra rằng skimmer không chỉ được phát hiện trên một cửa hàng trực tuyến chạy plugin WooC Commerce WordPress mà còn được chứa trong EXIF (Exchangeable Image File Format) metadata cho một hình ảnh favicon của một tên miền đáng ngờ (cddn.site).

Mỗi hình ảnh sẽ được nhúng thông tin về chính nó, chẳng hạn như nhà sản xuất và kiểu máy ảnh, ngày và giờ chụp ảnh, vị trí, độ phân giải và cài đặt camera, cùng với các chi tiết khác.

Sử dụng dữ liệu EXIF này, tin tặc đã thực thi một đoạn JavaScript được che giấu trong trường “Bản quyền” của hình ảnh favicon.

Các nhà nghiên cứu cho biết: “Cũng như các skimmer khác, cái này cũng lấy nội dung của các trường đầu vào nơi người mua hàng trực tuyến nhập tên, địa chỉ thanh toán và chi tiết thẻ tín dụng của họ”.

Ngoài việc mã hóa thông tin đã thu thập bằng định dạng Base64 và đảo ngược chuỗi đầu ra, dữ liệu bị đánh cắp được truyền dưới dạng tệp hình ảnh để che giấu quá trình lọc.

Malwarebytes cho rằng hoạt động này có thể được thực hiển bởi Magecart Group 9. Đây không phải là lần đầu tiên các nhóm Magecart sử dụng hình ảnh làm vectơ tấn công để thỏa hiệp các trang web thương mại điện tử. Hồi tháng Năm, một số trang web bị tấn công đã được quan sát đang tải một favicon độc hại trên các trang thanh toán của họ và sau đó thay thế các hình thức thanh toán trực tuyến hợp pháp bằng một thay thế gian lận đánh cắp chi tiết thẻ người dùng.

Malwarebytes cho rằng hoạt động này có thể được thực hiển bởi Magecart Group 9. Đây không phải là lần đầu tiên các nhóm Magecart sử dụng hình ảnh làm vectơ tấn công để thỏa hiệp các trang web thương mại điện tử. Hồi tháng Năm, một số trang web bị tấn công đã được quan sát đang tải một favicon độc hại trên các trang thanh toán của họ và sau đó thay thế các hình thức thanh toán trực tuyến hợp pháp bằng một thay thế gian lận đánh cắp chi tiết thẻ người dùng.

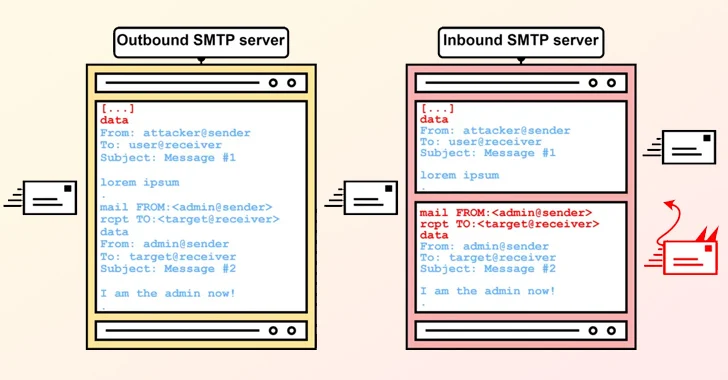

Lạm dụng giao thức DNS để trích xuất dữ liệu từ trình duyệt

Nhưng các cuộc tấn công đánh cắp dữ liệu không nhất thiết phải giới hạn trong mã skimmer độc hại.

Trong một kỹ thuật riêng được trình bày bởi Jessie Li, có thể lấy dữ liệu từ trình duyệt bằng cách tận dụng dns-prefetch, một phương pháp giảm độ trễ được sử dụng để giải quyết các tên miền tìm kiếm DNS khi tài nguyên (ví dụ: tệp, liên kết) được yêu cầu. trước

Được gọi là “browsertunnel”, phần mềm nguồn mở bao gồm một máy chủ giải mã các tin nhắn được gửi bởi công cụ và thư viện JavaScript phía máy khách để mã hóa và truyền các tin nhắn.

Bản thân các tin nhắn là các chuỗi tùy ý được mã hóa trong một tên miền phụ của tên miền hàng đầu đang được trình duyệt giải quyết. Sau đó, công cụ theo dõi các truy vấn DNS, thu thập các tin nhắn đến và giải mã chúng để trích xuất dữ liệu liên quan.

Bản thân các tin nhắn là các chuỗi tùy ý được mã hóa trong một tên miền phụ của tên miền hàng đầu đang được trình duyệt giải quyết. Sau đó, công cụ theo dõi các truy vấn DNS, thu thập các tin nhắn đến và giải mã chúng để trích xuất dữ liệu liên quan.

Nói cách khác, ‘browsertunnel’ có thể được sử dụng để tích lũy thông tin nhạy cảm khi người dùng thực hiện các hành động cụ thể trên trang web và sau đó đưa chúng đến máy chủ bằng cách ngụy trang dưới dạng lưu lượng DNS.

“Lưu lượng DNS không xuất hiện trong các công cụ gỡ lỗi của trình duyệt, không bị chặn bởi Chính sách bảo mật nội dung (CSP) của trang và thường không được kiểm tra bởi tường lửa hoặc proxy của công ty, làm cho nó trở thành phương tiện lý tưởng để chuyển lậu dữ liệu trong các tình huống bị hạn chế”, Li nói.

Nguồn vietsunshine.com.vn

- Khóa học Chuyên gia An ninh mạng – AN2S

- Khóa học Hacker Mũ Trắng – AEH

- Khóa học Quản trị mạng nâng cao – MCSA