Tệp video độc hại khiến người dùng mất quyền kiểm soát thiết bị đang “làm mưa làm gió” trong thế giới Android

Bạn, hoặc bạn bè, người thân của bạn có đang sử dụng thiết bị Android?

Nếu có, xin hãy chú ý! Trong thời gian này, bạn nên cẩn thận hơn trước khi truy cập hoặc phát bất cứ video lạ nào mới xuất hiện trên điện thoại thông minh của mình, đặc biệt là những video được tải xuống từ Internet hoặc nhận được qua email lạ.

Mới đây, các chuyên gia an ninh mạng tới từ một vài nhóm bảo mật có uy tín đã phát hiện ra sự hiện hiện bất thường của một tệp video lạ, trông tương đối vô hại, nhưng lại có thể gây ra hậu quả khủng khiếp đối với hệ thống của nạn nhân.

Lỗ hổng cho phép tin tặc thực thi mã từ xa trên thiết bị Android của nạn nhân

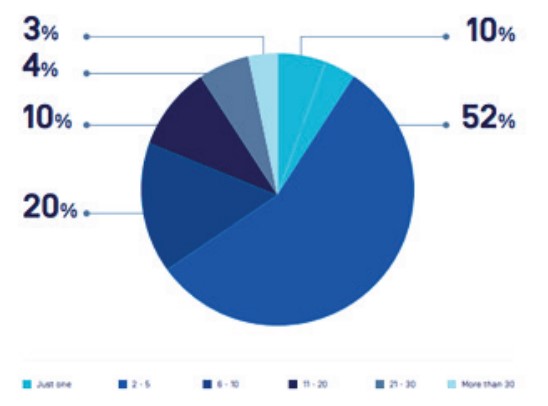

Cụ thể, tệp video này được chế tạo để đặc biệt nhắm mục tiêu đến việc phá hỏng chiếc điện thoại thông minh Android của bạn thông qua một lỗ hổng thực thi mã từ xa nguy hiểm, có thể cho phép tin tặc thực thi mã tùy ý trên hệ thống của nạn nhân. Theo một thống kê không chính thức, hình thức tấn công không có gì mới mẻ nhưng lại vô cùng hiệu quả này đã gây ảnh hưởng đến hơn 1 tỷ thiết bị chạy hệ điều hành Android trên toàn thế giới, trong đó phổ biến nhất là những thiết bị đang chạy trên các phiên bản Android từ 7.0 đến 9.0 (Nougat, Oreo hoặc Pie).

Lỗ hổng thực thi mã từ xa này hiện đang được theo dõi với định danh CVE-2019-2107, xuất hiện trong media framework của Android. CVE-2019-2107, được đánh giá ở thang nguy hiểm cao bởi nếu bị exploit thành công, lỗ hổng này có thể cho phép kẻ tấn công từ xa thực thi mã tùy ý trên thiết bị được nhắm mục tiêu mà người dùng không hề hay biết cũng như trước khi họ kịp đưa ra biện pháp ứng phó.

Để nắm toàn quyền kiểm soát thiết bị mục tiêu, tất cả những gì kẻ tấn công cần làm là lừa người dùng mở một tệp video độc hại được gửi đến thiết bị. Tệp video này cũng được chế tạo đặc biệt với ứng dụng trình phát video gốc của Android.

Mặc dù Google đã phát hành một bản vá bảo mật nhỏ vào đầu tháng này để giải quyết lỗ hổng, nhưng rõ ràng hàng triệu thiết bị Android vẫn chưa thể tiếp cận với bản cập nhật bảo mật mới nhất, vốn cần được cung cấp bởi từng nhà sản xuất thiết bị tương ứng, điều này khiến những người dùng nhẹ dạ hoặc chưa biết đến thông tin về lỗ hổng này tiếp tục có nguy cơ trở thành nạn nhân của nó. Google đã mô tả vắn tắt về lỗ hổng này trong bản tin bảo mật Android tháng 7 như sau:

“Lỗ hổng nghiêm trọng này có liên quan đến media framework của Android, do đó có thể cho phép kẻ tấn công từ xa sử dụng tệp được chế tạo đặc biệt để thực thi mã tùy ý trong bối cảnh của một quy trình đặc quyền”.

Lỗ hổng nghiêm trọng này có liên quan đến media framework của của Android

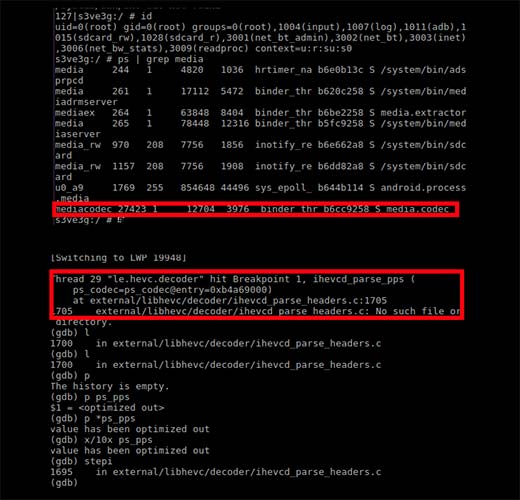

Trong một động thái liên quan, nhà phát triển ứng dụng Android nổi tiếng người Đức Marcin Kozlowski mới đây cũng đã cho đăng tải proof-of-concept (PoC) về một cuộc tất công điển hình dựa trên CVE-2019-2107 trên Github, dấy lên những lo ngại về việc nếu các nhà sản xuất thiết bị Android không sớm gửi bản vá bảo mật đến tay người dùng, số nạn nhân của lỗ hổng này sẽ còn tăng đáng kể trong thời gian tới.

Trong PoC của Marcin Kozlowski, tệp độc hại được sử dụng là một video mã hóa HEVC. Không những làm hỏng trình phát phương tiện, nó còn có thể giúp những kẻ tấn công tiềm năng phát triển các phương án exploit mới nhằm đạt được mục tiêu cuối cùng là kiểm soát hoàn toàn thiết bị của nạn nhân.

Tuy nhiên, cũng cần lưu ý rằng nếu các video độc hại này được gửi đến và tiếp nhận thông qua một vài ứng dụng nhắn tin tức thời như WhatsApp, Facebook Messenger hoặc đã được upload lên một dịch vụ phát trực tuyến video như YouTube hoặc Twitter… tin tặc sẽ không thể khởi động cuộc tấn công. Điều này là do các dịch vụ nêu trên thường nén video và mã hóa lại toàn bộ tệp phương tiện, qua đó khiến mã độc nhúng trong video bị “biến dạng” hoàn toàn, không thể phát huy tác dụng.

Tránh download cũng như phát những tệp video ngẫu nhiên từ các nguồn không đáng tin cậy

Tóm lại, cho đến khi bạn nhận được bản vá bảo mật bổ sung từ nhà phát hành, cách tốt nhất để tránh trở thành nạn nhân cũng như bảo vệ bản thân khỏi cuộc tấn công này là tránh download cũng như phát những tệp video ngẫu nhiên từ các nguồn không đáng tin cậy, cùng với đó là tuân thủ mọi hướng dẫn bảo mật và quyền riêng tư cơ bản.

Cuối cùng đừng quên cập nhật hệ điều hành di động của mình ngay khi bản vá mới nhất được gửi đến!

Nguồn quantrimang.com